Patrick Pailloux est le directeur général de l’Agence nationale de la sécurité des systèmes d’information (ANSSI). L’ANSSI est l’autorité nationale en matière de sécurité et de défense des systèmes d’information. Elle a pour principales missions d’assurer la sécurité des systèmes d’information de l’État et de veiller à celle des opérateurs nationaux d’importance vitale, de coordonner les actions de défense des systèmes d’information, de concevoir et déployer les réseaux sécurisés répondant aux besoins des plus hautes autorités de l’État et aux besoins interministériels, et de créer les conditions d’un environnement de confiance et de sécurité propice au développement de la société de l’information en France et en Europe.

Patrick Pailloux est le directeur général de l’Agence nationale de la sécurité des systèmes d’information (ANSSI). L’ANSSI est l’autorité nationale en matière de sécurité et de défense des systèmes d’information. Elle a pour principales missions d’assurer la sécurité des systèmes d’information de l’État et de veiller à celle des opérateurs nationaux d’importance vitale, de coordonner les actions de défense des systèmes d’information, de concevoir et déployer les réseaux sécurisés répondant aux besoins des plus hautes autorités de l’État et aux besoins interministériels, et de créer les conditions d’un environnement de confiance et de sécurité propice au développement de la société de l’information en France et en Europe.

Autant dire que l’ANSSI est une organisation plus qu’importante dans le dispositif de réflexion des entreprises et organisations françaises dans le cadre de la sécurisation de leur SI et est l’auteur de nombreuses publications.

Patrick Pailloux était invité à ouvrir les Assises de la sécurité 2012 par un discours d’ouverture attendu. Les « spectateurs » n’ont pas été déçus… en effet Patrick Pailloux a réalisé un discours de TRES grande qualité, je vous invite à le lire [ ICI ]

Si je devais résumer ce discours:

- La DSI a le pouvoir, pardon le devoir, de dire « NON » à toutes les demandes hurluberlus

- Au travers de la mission d’intérêt public, l’ANSSI travaille sur un document décrivant « L’hygiène informatique en entreprise – Quelques recommandations simples » – un appel à commentaires sur cette version « draft »é est posté [ ICI ]

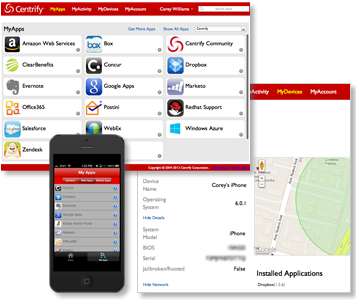

- Le BYOD est une escroquerie intellectuelle: MERCIIIIIIII !!!!!!!!!!!!!!!!!!!!!!!!! [ Voir un article précédent ]

Qu’il soit béni.

En effet, je suis jour après jour de plus en plus stupéfié par:

- La lâcheté des directions informatiques face aux demandes de la « Direction »

- Les risques induits par les « technologies » à la mode du moment: Cloud public, BYOD et autre délire des équipes dites « métier »

- L’impact extrêmement négatif des fameux « analystes » sur les décisions prises par les DSI

Les « analystes » et autres auteurs de « carré magique » deviennent les assurances tout risque des DSI: Les DSI ont peur de prendre une décision, donc elles s’en remettent aux « décisions » des analystes, qui sont devenus les oracles des temps modernes, ils ont la bonne parole, c’est certain ! Il est tout à fait étonnant de constater l’attrait quasi mystique qui accompagne chacune des publications réalisées par ces « analystes ».

Il est tout de même étonnant de constater que les DSI n’ont pas le courage (j’ai failli écrire autre chose…) de leur propre analyse et choix. A oui, pardon, « ce n’est pas leur métier » – ah bon ? et c’est quoi le métier d’une DSI alors ? de planter des fraises ?

Les clients finaux nourrissent les Fournisseurs de Technologies, les Fournisseurs de Technologies nourrissent les analystes, les analystes nourrissent les clients finaux: la boucle est bouclée !

Pour finir, je tire mon chapeau à Patrick Pailloux qui le courage de ses opinions et qui n’a pas cédé aux sirènes « du cocktail réputé des Assises de la sécurité » pour modifier son discours et dévier de sa vrai mission. En effet, année après année, les cocktails des Assises de la sécurité sont plus réputés que le niveau technique des sessions, c’est bien dommage….