C’est une table ronde avec des experts de chez Microsoft, et c’est très instructif. D’habitude je ne regarde pas trop ce type de vidéo car je m’ennuie rapidement, mais là j’avoue que c’est assez passionnant et instructif. Vous vous voulez savoir comment Microsoft gère ses accès aux comptes privilégiés ? c’est ici:

AD Hardening: Microsoft Security Compliance Manager & Microsoft Security Compliance Toolkit

Comme vous le savez, je travaille énormément sur les concepts de AD Hardening de manière à réaliser des re-design d’installation Active Directory afin que l’IT global des organisations soit le moins sensible possible aux attaques de malware (attaques indirectes) ou aux attaques directes.

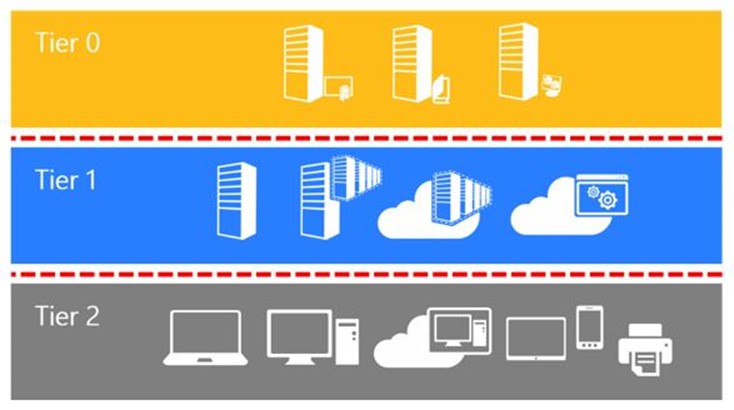

Dans ce cadre, la recommandation de Microsoft est de segmenter l’environnement lié à l’annuaire Active Directory en trois tiers : Tier 0, Tier 1 et Tier 2 – le Tier 2 représentant globalement les workstations :

Globalement, l’effort de travail et d’investissement se fait bien évidement sur la couche Tier 0 (qui voudrait voir ses contrôleurs de domaine compromis ?) – cela est bien normal, car un re-design AD est un effort colossal pour la plupart des organisations, et elles mettent généralement le focus sur la sécurisation des contrôleurs de domaine. Néanmoins, attention, il ne faut pas oublier que les attaques proviennent à 90% de Tier 2 (voir la règle #2 d’un autre de mes post : https://www.identitycosmos.com/http:/www.identitycosmos.com/non-classe/the-good-old-arcade-games-teach-us-about-today-cybersecurity-rules).

Il est effectivement impossible de sécuriser à 100% la couche Tier 2, mais Microsoft nous fournit un ensemble d’outils permettant de nous faciliter le travail. Ces outils sont assez méconnus, car gratuits ! Je sais, cela parait curieux, mais quel intérêt aurait un commercial Microsoft à vous parler d’un outil gratuit ?

Microsoft Security Compliance Manager

Microsoft Security Compliance Manager (SCM de son petit nom) est un outil relativement ancien, je dirais qu’il existe depuis environ 6 ou 7 ans. D’abord en version 1, puis 2, puis 3 jusqu’à la dernière version en 4.0. Cet outil permet d’utiliser des modèles de sécurité prédéfinis et d’appliquer ces modèles sur les postes de travail ou même les serveurs membres soit par GPO, soit par System Center Configuration Manager (via la fonction DCM).

Plus d’informations sur l’outils en V4 [ ICI ]

La dernière version de l’outil intègre des modèles pour Windows 10 V.1511 et pour Windows Server 2016.

Même si cet outil est très intéressant, je ne passerai pas trop de temps dessus car il a été remplacé par un nouvel outil : Microsoft Security Compliance Toolkit

Microsoft Security Compliance Toolkit

Microsoft Security Compliance Toolkit est donc le remplaçant de Microsoft Security Compliance Manager, il est actuellement en version 1.0. Vous trouverez des informations générales sur l’outil sur cette page de Microsoft [ ICI ].

Le kit de base est disponible en téléchargement [ ICI ].

Un update de ce kit de base assurant la compatibilité avec Windows 10 V.1809 et Windows Server 2019 est disponible en téléchargement [ ICI ] – Cet update contient en fait les mises à jours des référentiels de sécurité fournis par l’outil, ce que l’on appelle les Baselines, mais nous en parlerons plus loin dans cet article. Des informations complémentaires sur le contenu de cet update sont disponibles sur [ CET ARTICLE ].

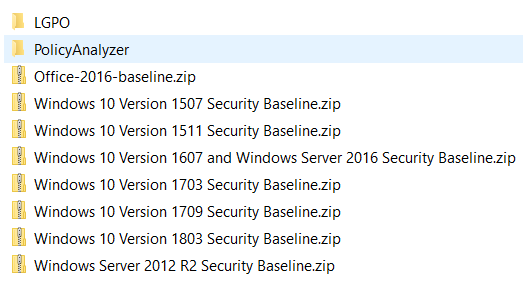

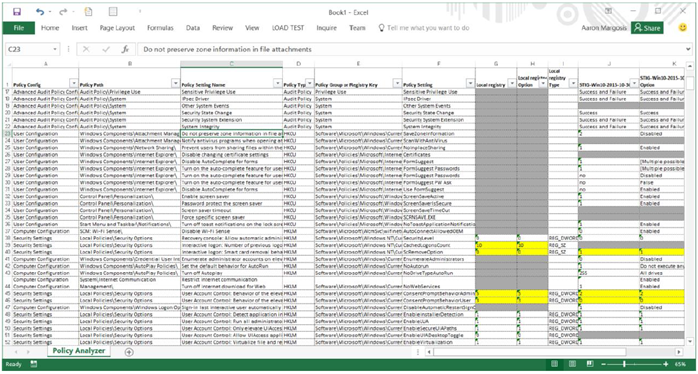

Lorsque vous téléchargez SCT 1.0, le ZIP contient plusieurs éléments :

Dans le répertoire « PolicyAnalyzer », vous trouverez les éléments suivants :

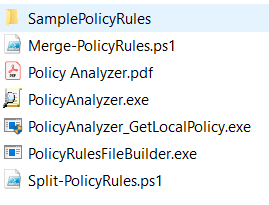

Le document PDF « Policy Analyzer.pdf » donne des explications sur l’outil Policy Analyzer (qui est présent en version 3.2 dans SCT 1.0), pour être honnête, la documentation est médiocre, il faut être bien concentré pour comprendre le fonctionnement ! Globalement, Policy Analyzer va pouvoir faire plusieurs choses :

- Comparer les configurations appliquées sur les machines avec des Baselines fournies par Microsoft – c’est la fonction principale de cet outil

- Détecter les paramètres redondants appliqués au travers de plusieurs GPOs

- Comparer les paramètres de GPO de domaine avec les clés de registre effectivement paramétrées sur les machines, cela pouvant mettre en évidence des problèmes d’application de GPO,et donc des problèmes de conformité

Par exemple, sur ce screenshot, on peut voir une comparaison de valeurs entre la valeur locale du paramètre (registre), le paramètre présent dans la GPO qui devrait s’appliquer et le modèle de sécurité préconisé par Microsoft (Baseline) :

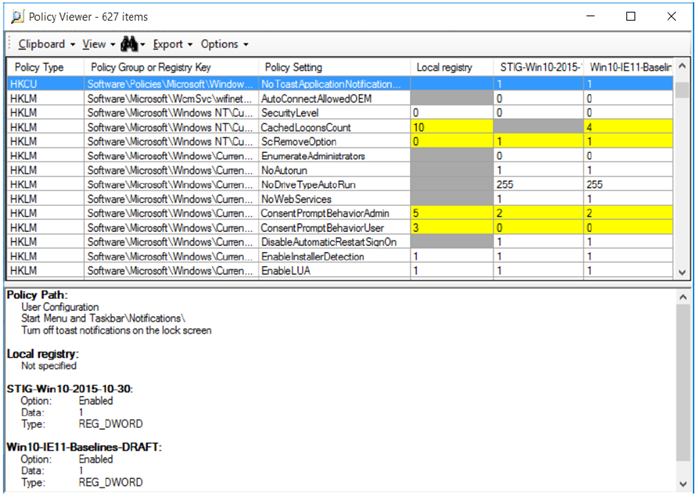

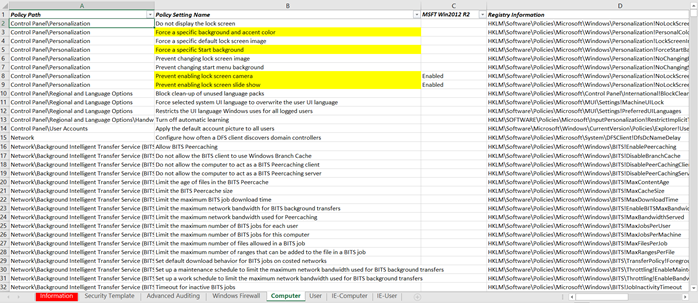

L’ensemble des informations peut être exporté dans Excel :

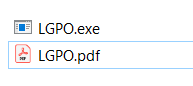

Dans le répertoire « LGPO », vous trouverez les éléments suivants :

Le document PDF « LGPO.pdf » donne des explications sur l’outil Local Group Policy Object (qui est présent en version 2.2 dans SCT 1.0), à nouveau la documentation n’est pas terrible, il va falloir que Microsoft fasse un effort sur le sujet. Globalement, Local Group Policy Object va pouvoir faire plusieurs choses :

- Importer des paramètres depuis des fichiers .POL

- Importer des paramètres depuis des fichiers de type Security Template

- Exporter les GPOs vers un backup

- Exporter les GPOs pour réaliser une comparaison dans le premier outil du kit (Policy Analyzer)

L’outil est uniquement en ligne de commande – il était déjà présent dans Microsoft Security Compliance Manager – Cette vidéo donne quelques exemples d’utilisation de l’outil : https://www.youtube.com/watch?v=Dv6dq1YllnU

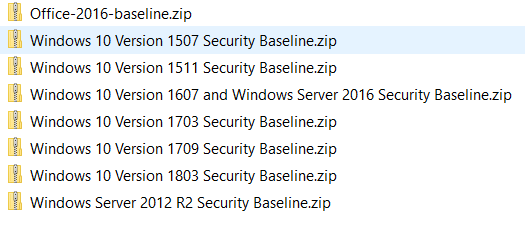

L’outil propose aussi des fichiers de Baseline pour chaque population de système :

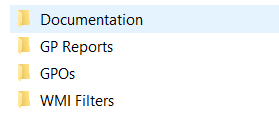

Avec un update pour les dernières versions d’OS disponibles en téléchargement [ ICI ]. Chaque fichier ZIP, lorsqu’il est décompressé possède la même structure, par exemple ici pour Windows 2012 R2 :

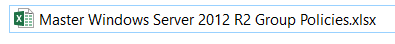

Le répertoire « Documentation » contient un fichier Excel avec les paramètres recommandés :

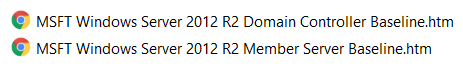

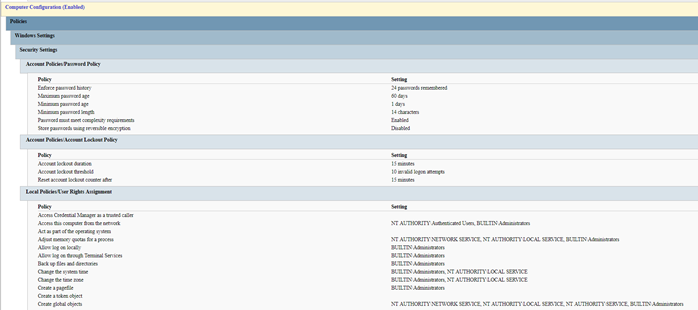

Le répertoire « GP Reports » contient les fichiers équivalents au format Excel mais au format Report HTML tel que prévu dans la GPMC (L’outil de gestion des stratégies de groupe dans Active Directory) :

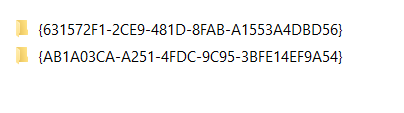

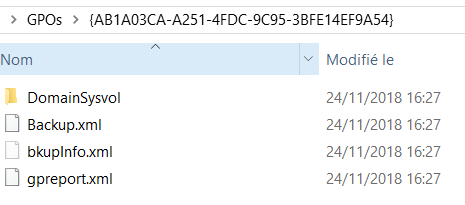

Le répertoire « GPOs » contient les paramètres au format GPO (plus être précis, au format GPT de la GPO) :

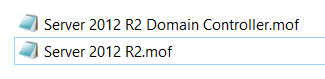

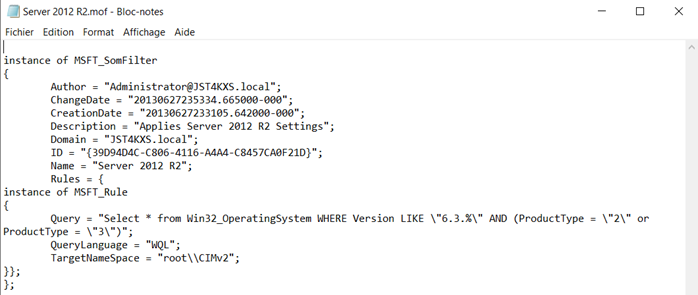

Le répertoire « WMI Filters » contient des filtres WMI tout prêts à être importés – bon je ne suis pas super fan des filtres WMI pour plein de raisons différentes, mais ils sont présents si vous voulez les utiliser:

Vous trouverez [ ICI ] des informations générales sur la notion de Security Baseline chez Microsoft.

Je vous laisse maintenant explorer par vous-même ce kit – pour être honnête son usage est relativement consommateur de temps, mais c’est un outil parfait pour s’assurer de la configuration de sécurité des machines Windows dans une environnement Active Directory – je vais essayer de réaliser rapidement un tutoriel complet de la solution. Je vais notamment rentrer en contact avec l’équipe produit pour voir comment il serait possible d’améliorer la documentation présente sur docs.microsoft.com, car pour l’instant c’est plus que léger.

N’hésitez pas à laisser vos commentaires sur ce post.

Azure AD Connect – la version 1.2.67.0 est disponible

La version 1.2.67.0 est disponible en téléchargement. Cette nouvelle version de Azure AD Connect ne corrige qu’un seul bug, mais un bug majeur ! En effet l’avant dernière version de Azure AD Connect pouvait rencontrer un problème sur la fonction « Password Writeback » si l’on possède des contrôleurs de domaine en version 2008 ou 2008R2.

La dernière version de Azure AD Connect peut être téléchargée [ ICI ]

MIM 2016 SP1: Le nouveau hotifx 4.5.286.0 est disponible – enfin !!!

Bon, c’est un peu technique, mais les spécialistes de MIM 2016 vont comprendre de quoi il s’agit !

Il y a peu, Microsoft a mis en téléchargement les builds MIM 2016 4.5.26.0 et 4.5.202.0, mais il y avait un gros problème avec ces versions, dans certaines conditions les objets provenant des managements agents étaient supprimés ou non re-créés au niveau de FIM-service, ce qui avait pour conséquence d’obtenir des règles de synchronisation. Le hotfix 4.5.286.0 permet de corriger le problème, il s’agit donc d’un hotfix extrêmement important pour les administrateurs et architectes MIM. Pour plus d’informations sur ce problème, vous pouvez consulter cet article du Technet Microsoft.

Il est noter que les build 4.5.26.0 et 4.5.202.0 sont toujours listés par Microsoft comme des builds officielles mais ne sont plus disponibles au téléchargement – si vous avez déjà installé l’une de ces deux builds, il est hautement recommandé d’installer ce hotfix.

Mais bien sur, une correctif amène d’autres problèmes ou déconvenues… les problèmes connus avec ce hotfix sont listés ici: https://support.microsoft.com/en-gb/help/4469694/hotfixrolluppackagebuild452860isavailableformicrosoftidentitymanager20

En gros, les problèmes que vous pouvez rencontrer:

- Problème avec l’installeur, à cause d’une DLL manquante (Microsoft recommande de contacter le support Microsoft si vous avez un tel problème)

- Problème avec ECMA (synchronization service) , en gros si vous avez créer des MA custom avec votre propre développement- un workaround est décrit sur la page du hotfix, mais il s’agit globalement d’éditer les fichiers suivants: MIIServer.exe.config, Mmsscrpt.exe.config, Dllhost.exe.config avec les informations contenues sur la page de réference du hotfix

- Problème avec l’installation du portail – Microsoft recommande de réinstaller le package 2013 x64 Visual C++ Redistributable Packages (vcresist_x64.exe) avant de de démarrer le MIM service et l’installation du portail

- Problème d’affichage du portail dans le navigateur après l’installation du hotfix, il suffit alors de vide l’historique de navigation et les fichiers en cache puis de recharger l’interface du portail (Microsoft évoque le problème uniquement avec Internet Explorer mais à priori le problème peut aussi exister sous chrome)

Pour télécharger le hotfix, rendez-vous [ ICI ]

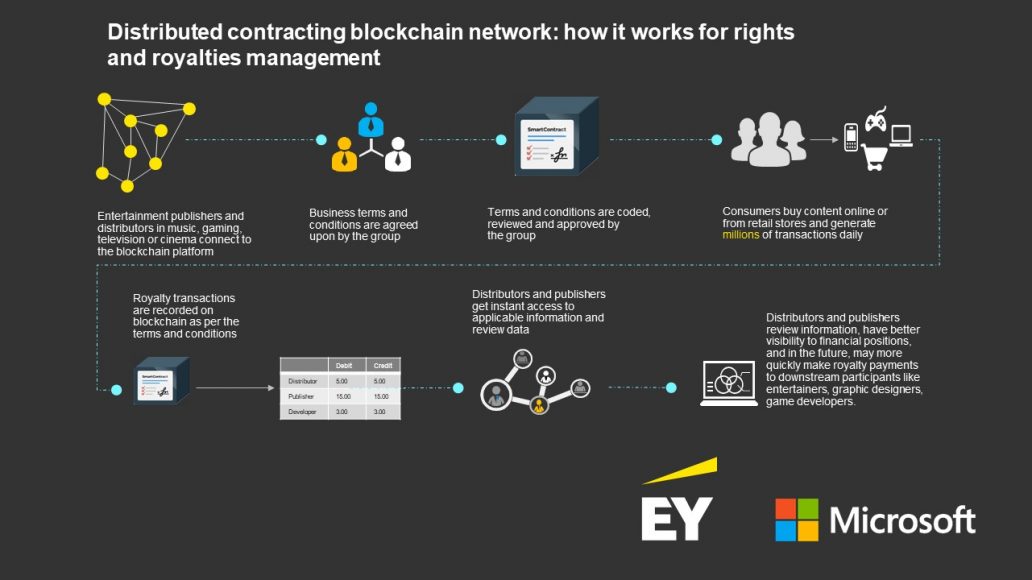

La technologie BlockChain est-elle le futur standard de la gestion des identités ?

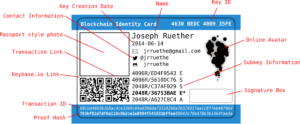

Depuis quelques mois, je suis de façon très proche l’évolution de la technologie BlockChain et les implications de cette technologie sur la gestion des identités. Il est clair que de manière structurelle, cette technologie est parfaite pour gérer des identités. En effet, cela permet un système à la fois centralisé et décentralisé, un contrôle fiable des identités et une certitude sur la fiabilité des données (au sens où ces données ne sont pas falsifiables) – il reste néanmoins à faire des progrès en terme de performance, la gestion des identités devant s’appuyer sur des modifications visibles « en presque temps réel ».

Il est donc important dès maintenant pour les spécialistes de la gestion des identités de se pencher sur ce sujet. Dans cet article, je vais donc mettre quelques liens et pistes pour que vous puissiez explorer vous-même ce nouveau paradigme.

D’abord, un super site pour « tester » la technologie BlockChain et surtout comprendre son fonctionnement de manière visuelle : https://blockchaindemo.io/

Un article expliquant le concept de BaaS (Blockchain as a Service), vous remarquerez que tous les grands noms sont sur le pont et proposent un service BaaS: https://www.lebigdata.fr/baas-blockchain-as-a-service-definition

Ensuite deux articles de vulgarisation permettant de comprendre en quoi la technologie BlockChain est parfaitement adaptée à la gestion des identités : https://www.devteam.space/blog/how-to-use-blockchain-technology-for-identity/ & https://www.forbes.com/sites/forbestechcouncil/2018/07/27/how-blockchain-can-solve-identity-management-problems/

Le site web de la DIF, soit la Decentralized Identity Foundation, organisation visant à définir les nouveaux standards en termes de gestion des identités, en adoptant un modèle basé sur la BlockChain (même si cela n’est pas clairement exprimé sur leur site) : https://identity.foundation/

De plus, Microsoft travaille sur le sujet de façon très très forte ! Tout d’abord un article sur Github présentant le projet Bletchley, qui est le projet de support de la technologie Blockchain made in Microsoft: https://github.com/Azure/azure-blockchain-projects/blob/master/bletchley/bletchley-whitepaper.md

Ensuite un article expliquant que Microsoft travaille sur une gestion des identités basée sur la BlockChain : https://thenextweb.com/hardfork/2018/02/12/microsoft-digital-identity-blockchain/

Un autre article présentant le Framework « Coco Framework »: https://ulvbjornsson.com/2018/02/05/microsofts-coco-framework-enhancing-cybersecurity-on-the-blockchain/ – extrêmement intéressant, car visant à résoudre les problèmes de la technologie Blockchain appliquée à la gestion des identités (comme la performance par exemple).

Puis un article nous indiquant que Microsoft vient de délivrer un kit de développement Cloud pour développer des technologies BlockChain : https://thenextweb.com/hardfork/2018/11/15/microsoft-blockchain-cloud-azure/

Un hasard ? Je ne crois pas… Microsoft ne fait pas les choses au hasard…

Pour finir, il reste à noter un ensemble foisonnant d’initiatives plus ou moins variées, proposant des « frameworks » permettant l’usage de la BlockChain dans le cadre de la gestion des identités – par exemple [ LifeID ] dont la promesse est de proposer un framework Open Source intégrant BlockChain + Identity. La plupart de ces solutions n’ont pas de business model vraiment avéré et la liste des futurs survivants dans ce nouveau monde reste complexe à réaliser…

Radius as a Service (RaaS)

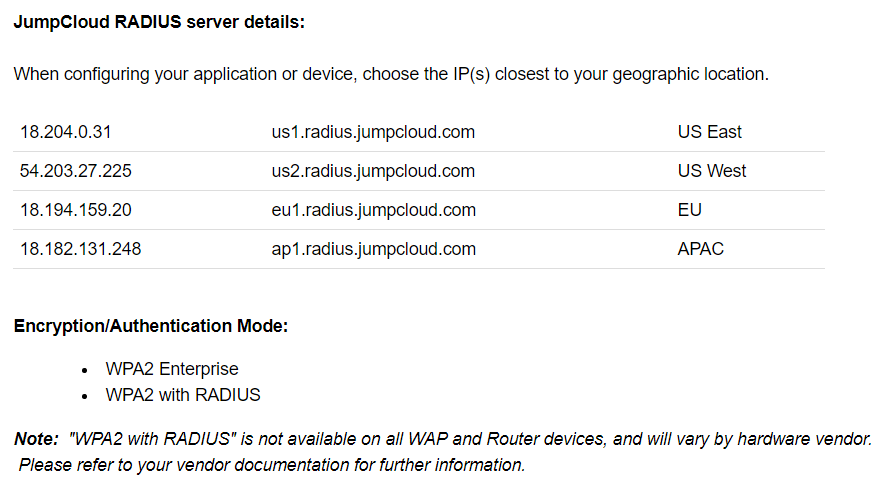

JumpCloud fait grandement évoluer son service Radius as a Service. Pour rappel, ce service permet d’utiliser un service radius rattaché à un annuaire de type DIRaaS – c’est à dire un genre d’annuaire LDAP en mode SaaS – cet annuaire peut automatiquement être alimenté par votre annuaire Active Directory, votre propre annuaire LDAP, un annuaire Azure AD ou même un annuaire Google Directory. Il suffit ensuite de configurer vos équipements réseau pour qu’ils utilisent le service RaaS rattaché à cet annuaire. cela permet de centraliser le service notamment dans le cadre d’entreprises avec un nombre d’agences disséminées en France ou dans le monde.

JumpCloud fait grandement évoluer son service Radius as a Service. Pour rappel, ce service permet d’utiliser un service radius rattaché à un annuaire de type DIRaaS – c’est à dire un genre d’annuaire LDAP en mode SaaS – cet annuaire peut automatiquement être alimenté par votre annuaire Active Directory, votre propre annuaire LDAP, un annuaire Azure AD ou même un annuaire Google Directory. Il suffit ensuite de configurer vos équipements réseau pour qu’ils utilisent le service RaaS rattaché à cet annuaire. cela permet de centraliser le service notamment dans le cadre d’entreprises avec un nombre d’agences disséminées en France ou dans le monde.

Si vous n’avez jamais utilisé ce type de service, vous pouvez consulter cette vidéo pour découvrir le fonctionnement basique:

De plus, voici un exemple de configuration avec du matériel Cisco Meraki: https://support.jumpcloud.com/customer/en/portal/articles/2406833-configuring-a-cisco-meraki-wap-to-jumpcloud-s-radius-as-a-service

Les détails des changements à venir sur le service Radius de JumpCloud au 1er Décembre 2018 sont listés ici: https://support.jumpcloud.com/customer/en/portal/articles/2406827

Le principal changement vient de la couverture géographique du service, avec la possibilité d’utiliser une IP différente en fonction de la localisation dans le monde:

Azure AD Connect – la version 1.2.65.0 est disponible

La version 1.2.65.0 est disponible en téléchargement. Comme d’habitude, de nouvelles fonctions sont disponibles ainsi que des corrections des problèmes connus.

Plus de détails sur [cette page]

Informations de la page officielle:

Nouvelles fonctionnalités et améliorations:

- Changed the functionality of attribute write-back to ensure hosted voice-mail is working as expected. Under certain scenarios, Azure AD was overwriting the msExchUcVoicemailSettings attribute during write-back with a null value. Azure AD will now no longer clear the on-premises value of this attribute if the cloud value is not set.

- Added diagnostics in the Azure AD Connect wizard to investigate and identify Connectivity issues to Azure AD. These same diagnostics can also be run directly through Powershell using the Test- AdSyncAzureServiceConnectivity Cmdlet.

- Added diagnostics in the Azure AD Connect wizard to investigate and identify Connectivity issues to AD. These same diagnostics can also be run directly through Powershell using the Start-ConnectivityValidation function in the ADConnectivityTools Powershell module. For more information see What is the ADConnectivityTool PowerShell Module?

- Added an AD schema version pre-check for Hybrid Azure Active Directory Join and device write-back

- Changed the Directory Extension page attribute search to be non-case sensitive.

- Added full support for TLS 1.2. This release supports all other protocols being disabled and only TLS 1.2 being enabled on the machine where Azure AD Connect is installed. For more information see TLS 1.2 enforcement for Azure AD Connect

Correction de problèmes connus:

- Fixed a bug where Azure AD Connect Upgrade would fail if SQL Always On was being used.

- Fixed a bug to correctly parse OU names that contain a forward slash.

- Fixed an issue where Pass-Through Authentication would be disabled for a clean install in staging mode.

- Fixed a bug that prevented the PowerShell module to be loaded when running the Troubleshooting tools

- Fixed a bug that would block customers from using numeric values in the first character of a host name.

- Fixed a bug where Azure AD Connect would allow invalid partitions and container selection

- Fixed the “Invalid Password” error message when Desktop SSO is enabled.

- Various Bug fixes for AD FS Trust Management

- When configuring Device Writeback – fixed the schema check to look for the msDs-DeviceContainer object class (introduced on WS2012 R2)

Vous pouvez télécharger la dernière version depuis [cette page]

The good old Arcade Games teach us about today CyberSecurity rules

CyberSecurity is a never-end journey. The good old games are the same, old, always here and never outdated. As an old arcade games fanboy and an actual CyberSecurity & IAM expert, it is amazing to see how the old rules serve the current war against malware, lack of systems configuration and black hats.

Let’s review the rules and remember the happy days.

Rule 1 with Space Invaders: hide yourself behind a wall is not enough for a good defense strategy

In the Space Invaders game, you can stay behind the red wall, you will live for 5 minutes, but at the end you will die. Against the threats, is not enough to hide yourself and think the better days are coming. In an open world, you will need to build a defense strategy beyond an unique firewall strategy. The perimetric security is dead, you need to use other strategies. It doesn’t mean you don’t need a firewall or several, but you can’t think is enough to protect your network. Build a security data strategy, an encryption strategy, an authentication strategy and all the important strategies you need.

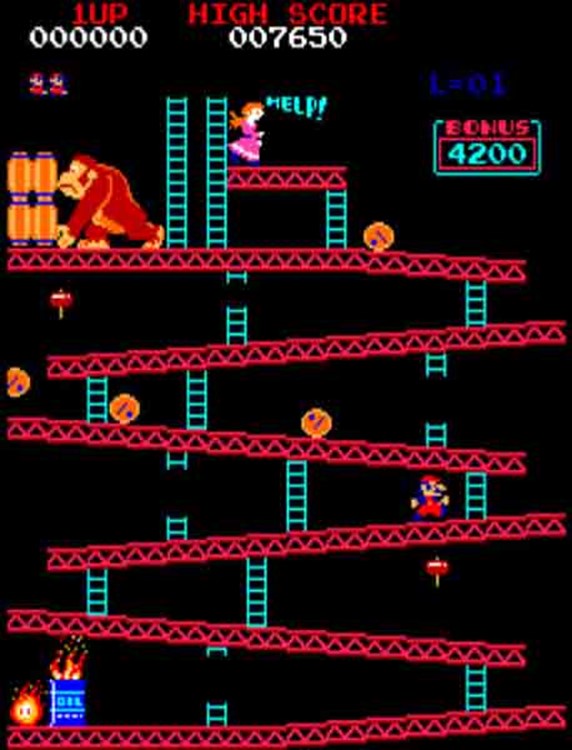

Rule 2 with Donkey Kong: The lateral movement will provide privileges escalation for the attacker

In the Donkey Kong game, you will learn to do horizontal movement or vertical movement at the exact instant you need to. This is very true, especially when we are talking about Active Directory Hardening. The attacker will not try to catch the top-level system first, he will first try to compromise one workstation, and then he will try to go horizontal and get access to the other workstations. He will look for some high-level account privilege traces on the workstations. As soon he finds it, he is ready and now it is time to go vertical, climb the systems and go to the holly Graal, the Domain Controller of Active Directory.

Rule 3 with Spy vs Spy: Using some HoneyPots is always a good strategy

In the Spy vs Spy game, the better way to defeat your adversary is to create and put some traps. When you want to detect the attacker, deploy some honeypots on your network will provide a good way to catch him. You can use honeypot in different manner: fake web site, fake DNS entries, fake admin accounts, etc. The only challenge will be to have a good understanding of the way the attacker acts to be sure you will put something interesting for him.

Rule 4 with 1942: Agility and movement are key if you want to succeed against the enemy

In the 1942 game, if you stay at the same place on the screen you are dead after 2 seconds. When you are in movement, it is difficult to catch you. You need to constantly move and get agility to improve your faculty against the attacker. Don’t be static, change the configurations, change the passwords, change the different tools you are using to implement you defense. Evaluate new solutions, invent new defense – in one word, be Agile.

Rule 5 with Double Dragon: Yes, you can beat a boss bigger than you

In the Double Dragon game, you will destroy a boss in every stage, each boss is bigger and more powerful than you. Even if the adversary seems to be huge: well-trained, large experience with good technical skills, you can beat it. It is matter for anticipation, pugnacity and strategy. You can defeat the beast, but you need to study the beast strategy, learn the way he moves, learn the way he acts, learn his characteristics and you will be able to succeed.

Rule 6 with Sorcery: Each system owns a specific weakness

In the Sorcery game, each object will kill a specific creature: The Strong Sword kills the monks, the Sharp Axe kills the ghosts, the ball & chain kills the Beholder, etc. Sometimes you are not responsible of the system or application choice, but you need to protect it. Here it is difficult, because you are not a specialist on every system, but you will need to study and learn about the different key weakness for each: Windows, Linux, Oracle, Tomcat, etc. have specific issues or weakness -So you will need to train yourself, speak with other specialist and define the correct strategy for each system. It is hard, time consuming but you will get a basic understanding on all the platforms you need to protect.

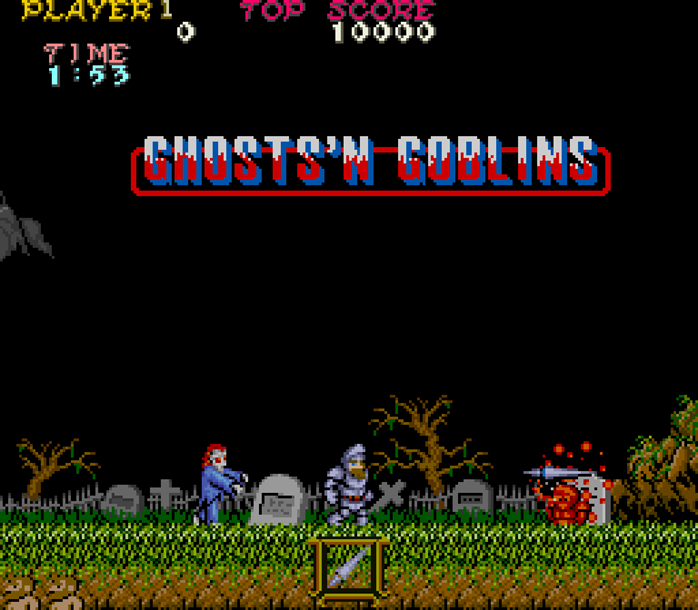

Rule 7 with Ghosts’N Goblins: Practice, practice and again practice

In the Ghosts’N Goblins game, the first 50 times you will play the game, you will die very quickly, after a while you will start to succeed in the game. You need to train & practice – again, train & practice – again, train & practice – etc. As you understand, this is again a never end story, you always have new technologies, new type of attack, new discovered vulnerability – the only way to make a good job for you in terms of security is practice and practice again. Your self-training capabilities will be key in your success. Again it is time consuming, but you will get a very good ROI from your tests and labs.

Rule 8 with Golden Axe: Different people, different skills, you need to build a strong team for defense

In the Golden Axe game, you must use different type of characters which have different skills considering the situation and your enemy. You can’t perform everything by yourself, you can’t be a top specialist on every technology or system. So, you need a team, a strong defend team with various people who have different technology knowledges. With a good mix of folks, which complete each other, you be able to succeed against the threat.

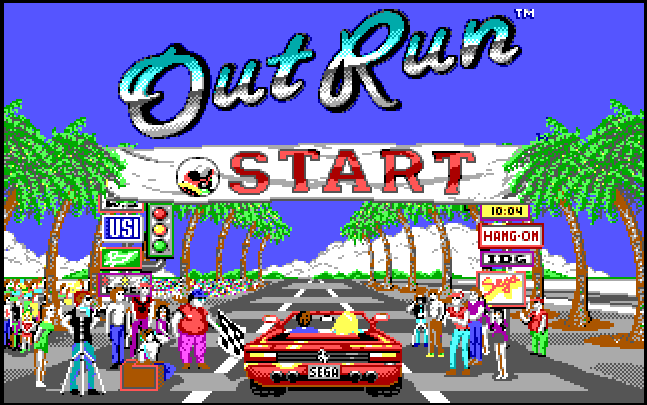

Rule 9 with OutRun: Speed is your best friend and speed is your best enemy

In the OutRun game, if you go too slow you will lose the race, if you go too fast, you will break your car in a wall. For sure, when you are under attack, you will need to react very fast to get the systems back and be safe again – BUT – sometimes if you react too fast you will make the wrong choices, in fact you need to find the good tempo. You are under attack ? take a good breathe, a strong coffee, a fine whisky and think about it, you will need to investigate the situation before to react and find the prefect planning to fix the breach. Be fast, don’t be too fast.

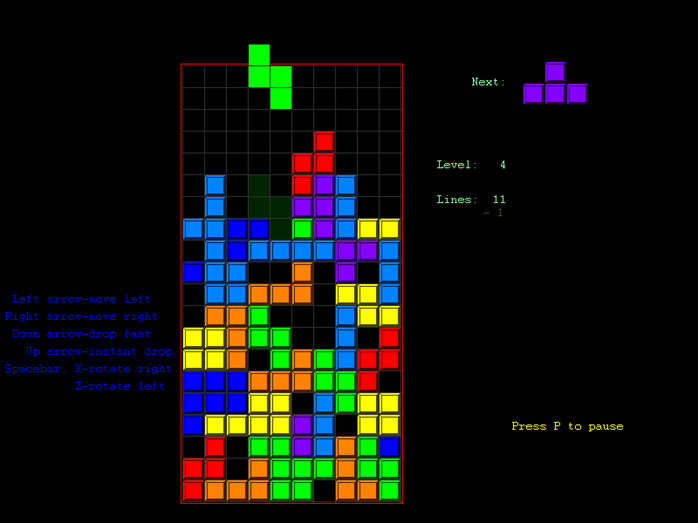

Rule 10 with Tetris: Build your own pattern

Tetris is my FAVORITE game. I played during hours, days, weeks, months when I was younger. The very important teaching with Tetris is you will have different way to win the game. Depending your personality, you will play a different way. It is not existing a good or a bad way to play, the good way is only the way which permits you to win the game. It will be the same with your defense strategy, depending who you are, depending your skills or your personality, you will elaborate a different strategy. Know your systems, know yourself and build your own pattern.

Remember the rules:

Rule 1 with Space Invaders: hide yourself behind a wall is not enough for a good defense strategy

Rule 2 with Donkey Kong: The lateral movement will provide privileges escalation for the attacker

Rule 3 with Spy vs Spy: Using some Honey Pot is always a good strategy

Rule 4 with 1942: Agility and movement are key if you want to succeed against the enemy

Rule 5 with Double Dragon: Yes, you can beat a boss bigger than you

Rule 6 with Sorcery: Each system owns a specific weakness

Rule 7 with Ghosts’N Goblins: Practice, practice and again practice

Rule 8 with Golden Axe: Different people, different skills, you need to build a strong team for defense

Rule 9 with OutRun: Speed is your best friend and speed is your best enemy

Rule 10 with Tetris: Build your own pattern

, and thanks to the old arcade games !

Comment gérer l’authentification sur Samba ou des NAS depuis un annuaire LDAP Cloud

Une très bonne vidéo et article expliquant comment gérer les authentifications sur Samba ou plus généralement sur un NAS (Synology ou QNAP par exemple) depuis un annuaire LDAP hébergé dans le Cloud public. En effet, l’accès aux fichiers on-prem pour les utilisateurs restent un des problèmes majeurs pour la migration vers des architectures DIRaaS ou LDAP Cloud.

Une très bonne vidéo et article expliquant comment gérer les authentifications sur Samba ou plus généralement sur un NAS (Synology ou QNAP par exemple) depuis un annuaire LDAP hébergé dans le Cloud public. En effet, l’accès aux fichiers on-prem pour les utilisateurs restent un des problèmes majeurs pour la migration vers des architectures DIRaaS ou LDAP Cloud.

La vidéo:

Le lien vers l’article: [ ICI ]

DCShadow attack, comprendre les bases

Encore un modèle d’attaque mis en évidence par les fameux Benjamin DELPY et Vincent LE TOUX – et oui, ce sont des Français !

Je vous conseille vivement de consulter cette page pour comprendre les bases de l’attaque: https://www.dcshadow.com/

Microsoft a réagi, en implémentant dans Azure Advanced Threat Protection une détection de l’attaque, plus d’informations ici: https://techcommunity.microsoft.com/t5/Enterprise-Mobility-Security/How-Azure-Advanced-Threat-Protection-detects-the-DCShadow-attack/ba-p/265740

Comme tout le monde est concerné… bonne lecture !