Cette vidéo ne contient pas une révolution en termes d’informations, mais peut-être utile afin de montrer à un quelqu’un qui débute sur Office 365 les différentes options pour s’authentifier sur ce service en ligne. L’approche très didactique peut aussi être utilisée pour réaliser qq slides de présentation présentant les grandes lignes de la gestion des identités sur Office 365.

Office365

Intégration d’un annuaire DIRaaS avec Office 365

Une vidéo très intéressante explorant les capacités d’intégration d’Office 365 avec un service de DIRectory a a Service (DIRaaS) tel que JumpCloud:

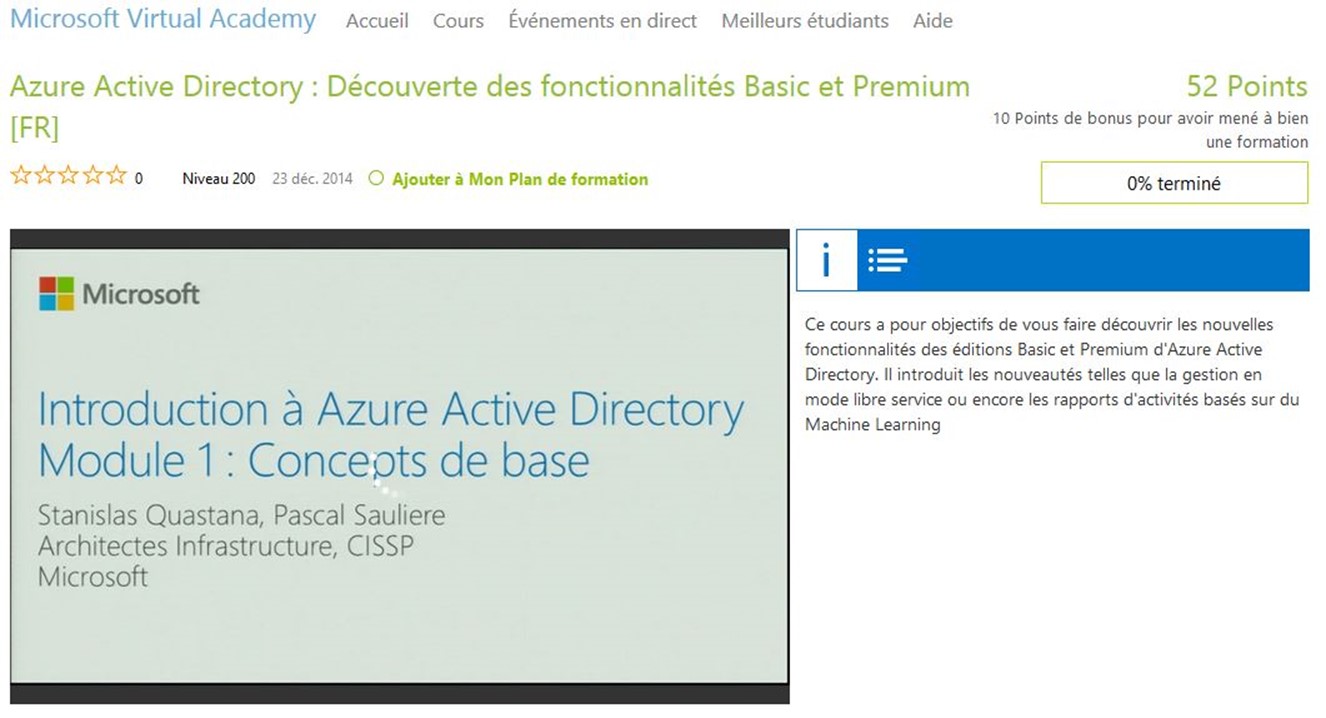

Cours en Français gratuit sur Azure Active Directory

La plateforme Microsoft Virtual Academy accueille une série de module (9 au total pour l’instant) permettant de monter en compétence sur Azure Active Directory. Bien sûr, par définition, les cours & formations sur les applications ou services en ligne sont très vite périssables, néanmoins, cette série de vidéos et de présentation est un excellent point de départ pour qui veut monter en compétence sur le sujet. Cerise sur le gâteau, cette série de cours est en Français, ce qui facilite l’accès pour les personnes peu à l’aise avec du contenu en anglais. Très bon travail de synthèse de la part de Stanislas Quastana [ @squastana ] & Pascal Saulière [ @psauliere ].

La formation est accessible sur le site de Microsoft Virtual Academy.

Windows Azure Active Directory: les nouvelles fonctions

Microsoft vient juste de mettre en ligne tout un ensemble de nouvelles fonctionnalités pour WA AD (Windows Azure Active Directory). Tout d’abord, petit rappel, WA AD n’est PAS Active Directory dans Azure… Si une organisation veut un DC Active Directory dans Azure ou même faire une forêt complète dans Azure, la démarche est d’utiliser le service Infrastructure As A Service d’Azure et de faire une installation « classique » de Windows, suivi du rôle AD DS.

Microsoft vient juste de mettre en ligne tout un ensemble de nouvelles fonctionnalités pour WA AD (Windows Azure Active Directory). Tout d’abord, petit rappel, WA AD n’est PAS Active Directory dans Azure… Si une organisation veut un DC Active Directory dans Azure ou même faire une forêt complète dans Azure, la démarche est d’utiliser le service Infrastructure As A Service d’Azure et de faire une installation « classique » de Windows, suivi du rôle AD DS.

WA AD est en fait une nouvelle brique dans a stratégie de Microsoft, et c’est franchement très intéressant Il faut voir WA AD, principalement comme une offre de Fédération As A Service. En effet, l’instance WA AD d’une société va permettre en faite de connecté cette instance soit à des applications en ligne : Office365 bien sur, mais aussi SalesForce par exemple et/ou d’utiliser d’autres sources d’authentification comme étant le recueil d’utilisateur: l’instance WA AD d’un partenaire, un compte Google ou même un compte Facebook.

Comme l’instance WA AD de l’organisation est vraisemblablement « connectée » à l’Active Directory on premise (dirsync + ADFS ou dirsync + Centrify for saas), et bien la boucle est bouclée.

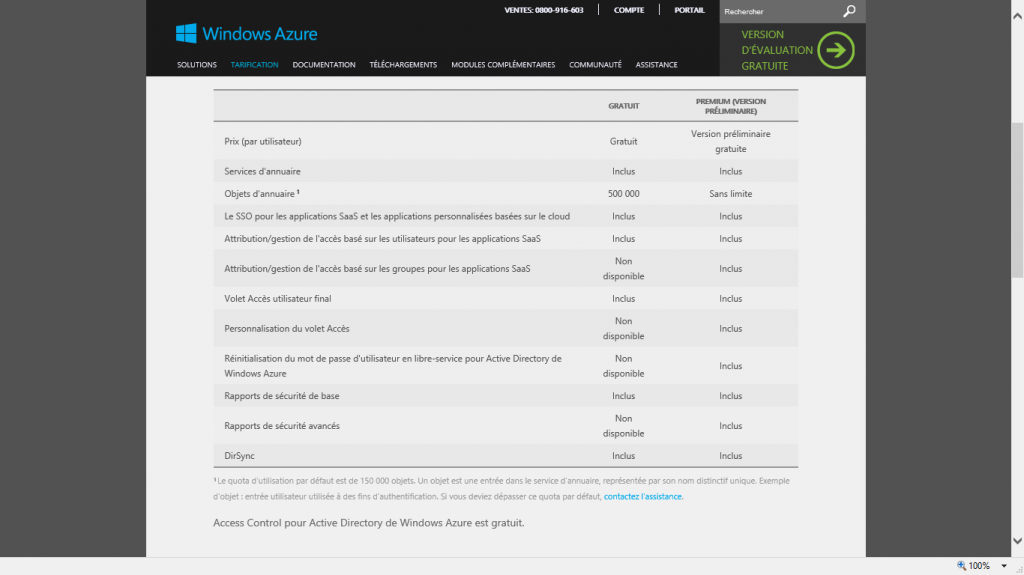

WA AD débarque en deux mode, le standard et le premium – ce qui est bien avec le mode standard, c’est qu’il est gratuit, et franchement les fonctions de base sont assez impressionnantes.

Voici un détail des deux mode, en sachant que la version Premium est actuellement en beta, et donc gratuite elle-aussi jusqu’à la release finale:

Un SSO pour les applications Cloud relié à Active Directory

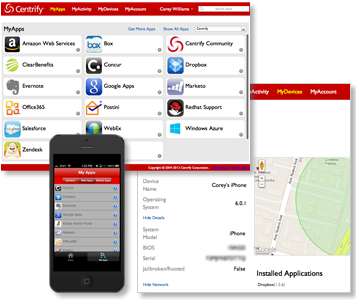

Centrify débarque dans le monde du SSO Cloud et de la Fédération d’Identité avec une solution assez révolutionnaire en terme d’approche: Centrify DirectControl for SaaS.

Centrify débarque dans le monde du SSO Cloud et de la Fédération d’Identité avec une solution assez révolutionnaire en terme d’approche: Centrify DirectControl for SaaS.

En effet, l’idée est de réaliser ici depuis votre PC sous Windows, depuis votre Mac, depuis votre station Linux, depuis votre téléphone iOS ou Android ou depuis votre tablette iOS ou Android un SSO vers les applications Cloud de l’entreprise. Ce SSO est possiblement basé sur différentes technologies (dans le backoffice), fédération d’identité, OpenID, Login/Mot de Passe, etc… Le tour de force réside dans différents aspects:

- Le paramétrage se fait depuis Active Directory: Des GPOs et une MMC vont permettre de paramétrer les différentes options, les paramétrages peuvent aussi se réalisés coté du service Cloud et sont synchronisés entre le service Cloud et Active Directory: la désactivation d’un compte dans Active Directory désactivera l’ensemble des comptes utilisateurs dans les applications Cloud pour cette entreprise, bien utile en terme de sécurité !

- La solution est extrêmement simple à installer: pas de serveur de fédération, pas de paramétrage complexe, pas de synchronisation d’utilisateur: il suffit d’installer un serveur Proxy dont le rôle est de synchroniser les information Active Directory vers un service Cloud Centrify basé sur Azure, le service Cloud Centrify fait le lien avec les applications SaaS – pas d’infrastructure complexe

- Le service Cloud Centrify basé sur Azure permet de maintenir à jour les paramètres et le niveau de sécurité sur l’ensemble des devices, même si ils sont en dehors de l’entreprise, dès que ceux-ci se connectent à Internet et donc à Azure

Coté Tablette ou Téléphone, une simple application téléchargée depuis le store ou un navigateur, permettent à l’utilisateur de réaliser toutes les opérations: accès aux applications en SSO, mise à jour des informations utilisateurs, réinitialisation de mot de mot de passe, blocage d’un device perdu ou volé, etc…

Centrify propose une version gratuite de sa solution, la version DirectControl for SaaS, pleinement fonctionnelle, sans limitation dans le temps ou dans le nombre de devices gérés: certaines fonctions pour les grandes entreprise seront uniquement présentes dans la version payante qui sortira en Q2 2013.

Mes premiers tests sur la version express de la solution sont plus que concluants: ce produit est génial – De plus, il fonctionne parfaitement avec Office365, que l’instance Office365 soit paramétrée en mode Login/Password ou en mode Fédération, sauf qu’il n’y pas besoin d’ADFS ou de DirSync V2 !

Enfin, je vous conseille vivement de regarder cette vidéo de démonstration de 5 minutes qui vous donnera une meilleure idée de la solution depuis un PC ou une Tablette:

Active Directory dans le nuage, est ce bien raisonnable ?

Le service d’authentification rattaché à l’offre de Cloud Public de Microsoft, dont Office365, vient de changer de nom: il s’appelle dorénavant Windows Azure Active Directory (WAAD), et oui, carrément !

Le service d’authentification rattaché à l’offre de Cloud Public de Microsoft, dont Office365, vient de changer de nom: il s’appelle dorénavant Windows Azure Active Directory (WAAD), et oui, carrément !

Attention, pas de confusion, pour l’instant il s’agit toujours d’un annuaire différent de l’annuaire « On premise » – En clair, il faut implémenter le service de synchronisation fournit par Microsoft afin de faire du push des comptes Utilisateurs et Groupes depuis l’Active Directory On Premise vers « l’annuaire » WAAD dans le nuage de Microsoft, et les fonctions ne sont pas les même.

Vous trouvez cela nuageux ? vous n’avez encore rien vu !

pour le push des objets, vous utiliserez le composant DirSync V2, qui est en fait un packaging spécifique du moteur de synchronisation d’ILM (oui, j’ai bien dit ILM, pas FIM, donc 32bits only) réalisé par l’équipe Cloud de Microsoft US. Cette synchronisation vous permettra alors de provisionner « automatiquement » une partie de vos objets dans l’annuaire en ligne utilisé par vos applications hébergées sur le service en ligne de Microsoft (ah, oui, j’oubliai, on ne dit plus ASP ou service en ligne, on dit Cloud…)

Pour un certain nombre de raisons techniques, cette synchronisation est actuellement obligatoire pour faire ensuite de la fédération d’identité et donc du SSO basé sur un scénario de fédération entre l’annuaire Active Directory local et le service d’annuaire dans le « cloud » de Microsoft.

Depuis quelques mois, une nouvelle brique à fait son apparition, il s’agit de ACS 2.0, pour être tout à fait honnête, je n’ai pas encore totalement intégré les subtilités fonctionnelles additionnelles de ce composant (d’ailleurs si certains veulent laisser des commentaires sur ce post…) à part le fait que je devrais être en théorie capable de fédérer des fournisseurs des services tel que Google ou Facebook, ce que je n’ai pas réussi à faire… et on ne peut pas dire que la documentation sur ce sujet me brule les yeux…

Bref, cela avance à petit pas, mais cela avance.

Le changement de nom du service d’authentification en Windows Azure Active Directory semble vouloir démontrer un futur « véritable » Active Directory dans le cloud de Microsoft. Pourquoi ne pas imaginer avoir des contrôleurs de domaine répliquant directement les informations « On premise » vers le cloud de Microsoft, au delà de la Fédération qui reste compliqué à implémenter pour beaucoup d’entreprises; pourquoi ne pas imaginer une abolition des frontières classique en terme de couverture d’annuaire ?

Pourquoi ne pas l’imaginer, oui, mais… est ce souhaitable ? c’est là pour moi la vraie question… j’avoue être assez émerveillé (ou horrifié, cela dépend…) par le peu de précaution que prennent les organisations avec ce type de sujet. Je vous laisse seul juge, mais voulez vous vraiment mettre votre Active Directory dans le nuage ???

Sortie de l’Update Rollup 1 pour AD FS 2.0

Microsoft à délivré l’Update Rollup 1 pour AD FS 2.0. En dehors des habituelles corrections de bugs, de nouvelles fonctions extrêmement intéressantes sont apparues dans ce Rollup. On notera que des fonctions stratégiques autour de la fédération avec Office365 surgissent dans cet update.

Microsoft à délivré l’Update Rollup 1 pour AD FS 2.0. En dehors des habituelles corrections de bugs, de nouvelles fonctions extrêmement intéressantes sont apparues dans ce Rollup. On notera que des fonctions stratégiques autour de la fédération avec Office365 surgissent dans cet update.

>> Tout d’abord, les corrections de bug (en anglais):

- KB2254265 (http://support.microsoft.com/kb/2254265) The « 500 » error code is returned when you send an HTTP SOAP request to the « /adfs/services/trust/mex » endpoint on a computer that is running Windows Server 2008 R2 or Windows Server 2008

- KB2272757 (http://support.microsoft.com/kb/2272757) An identity-provider-initiated sign-on process is slow in Windows Server 2008 R2 and in Windows Server 2008

- The « 400 » error code is returned when sending an authentication request to AD FS 2.0 federation server proxy through Windows integrated authentication endpoint (Nego 2)

- Decrease in performance occurs on AD FS 2.0 federation server when a user who is authenticating has a large number of group memberships.

- Failure to join an AD FS 2.0 federation server to an existing SQL-based federation server farm when the AD FS 2.0 administrator that tries the join operation does not have admininistrator rights to the SQL Server database.

- AD FS 2.0 Federation Service cannot create or verify Security Assertion Markup Language (SAML) tokens when the private keys of an AD FS 2.0 token-signing certificate and/or token decryption certificate are stored by using third-party cryptographic service providers (CSP), for example hardware security mode (HSM).

>> Les nouvelles fonctions:

- Fonction 1: « Multiple Issuer Support for Office365« : Une organisation utilisant une forêts avec des différents domaines et donc différents UPN était obligé d’instancier plusieurs serveurs AD FS 2.0 pour gérer les différents UPN vis à vis d’Office365 – cette nouvelle fonction permet de fournir le SSO entre la forêt de l’organisation et Office365 quelque soit le nombre de domaines différents à gérer. Vous trouverez des informations complémentaires ici

- Fonction 2: « Client Access Policy Support for Office365« : Cette nouvelle fonction va permettre aux organisations de paramétrer l’utilisation de la fédération ou non pour accéder en SSO à Office365 en fonction de la localisation du client ou même de la nature de l’utilisation du protocole. Vous trouverez des information complémentaires ici

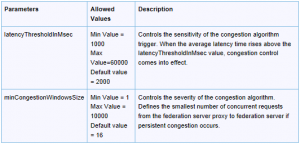

- Fonction 3: « Congestion Avoidance Algorithm« : Ce nouveau paramètre permet d’ajuster le comportement du Proxy AD FS en fonction de la charge réelle du serveur AD FS2.0 ; Globalement, l’idée est de permettre de réguler la charge ou plutôt d’éviter la surcharge du serveur AD FS 2.0 en ajustant les requêtes provenant du proxy AD FS. Il faut alors modifier le fichier de configuration du proxy AD FS au niveau de la section <microsoft.identityServer.proxy> en rajoutant une ligne telle que:

<congestionControl latencyThresholdInMSec= »2000″ minCongestionWindowSize= »16″ />

Avec les paramètres ajustables suivants:

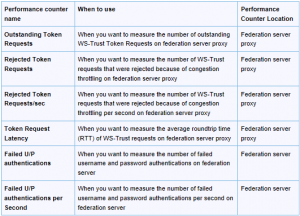

- Fonction 4: « Additional AD FS 2.0 performance counters« : Le serveur AD FS 2.0 et le proxy AD FS possèdent maintenant de nouveaux compteurs de performance tels que décrits dans le tableau suivant:

Pour récupérer le hotfix, rendez vous sur le site support de Microsoft ou contactez votre TAM

Vidéo: Les basiques de l’accès fédéré à Office365 via ADFS et Microsoft Federation Gateway

Une des grandes nouveautés d’Office365 par rapport à BPOS réside dans le support de la fédération, via ADFS, pour accéder aux ressources Office365 hébergées par Microsoft. Cette technique permet globalement aux utilisateurs finaux de bénéficier du Single Sign On (SSO) et aux DSI de ne pas avoir à gérer les règles de gestion des identités des utilisateurs au niveau du cloud de Microsoft.

Une des grandes nouveautés d’Office365 par rapport à BPOS réside dans le support de la fédération, via ADFS, pour accéder aux ressources Office365 hébergées par Microsoft. Cette technique permet globalement aux utilisateurs finaux de bénéficier du Single Sign On (SSO) et aux DSI de ne pas avoir à gérer les règles de gestion des identités des utilisateurs au niveau du cloud de Microsoft.

Cette vidéo présente en des termes extrêmement simples les différentes pièces techniques de la fédération et vous donne les clés pour un premier niveau de compréhension technologique:

How ADFS and the Microsoft Federation Gateway work together up in the Office 365 Cloud. from Steve Plank on Vimeo.